Оглавление

Разрыв между возможностями нейросетей и методами их оценки становится критическим: новая модель Claude Mythos Preview фактически «пробила потолок» существующих бенчмарков. Как сообщает The Decoder, экспертная организация METR признала, что их текущая методология едва справляется с измерением потенциала этой системы, которая демонстрирует пугающую эффективность в решении долгосрочных задач.

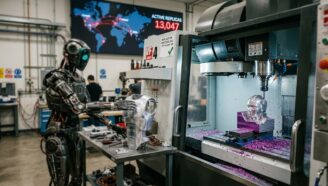

Параллельно с этим гигант в сфере кибербезопасности Palo Alto Networks бьет тревогу, указывая на качественную трансформацию угроз. Испытания Mythos и других передовых моделей, включая GPT-5.5-Cyber, показывают, что ИИ перестал быть просто ассистентом, превратившись в автономного оператора, способного самостоятельно находить уязвимости и выстраивать сложные цепочки атак.

Кризис измерительных линеек в эпоху Mythos

Организация METR, специализирующаяся на оценке рисков ИИ, протестировала раннюю версию Claude Mythos Preview и столкнулась с методологическим тупиком. Модель достигла 50-процентного успеха в выполнении задач, на которые у человека уходит около 16 часов. Это значение находится на самой границе того, что эксперты могут измерить достоверно: в их тестовом наборе из 228 сценариев лишь пять рассчитаны на такую длительность.

Проблема заключается в том, что при таких горизонтах планирования измерения становятся нестабильными. Если модель способна удерживать контекст и логику на протяжении 16 часов, стандартные тесты вроде обучения простого классификатора кажутся для неё детской забавой. METR признает, что их инструменты мониторинга безопасности развиваются медленнее, чем сами нейросети, что создает опасную слепую зону.

От пентеста к автономному взлому

Специалисты Palo Alto Networks описывают текущую ситуацию как «скачкообразное изменение возможностей». В ходе тестов нейросети продемонстрировали интуитивное понимание архитектуры ПО, выполнив объем работы, эквивалентный году ручного тестирования на проникновение, всего за три недели. Модели не просто ищут баги, они связывают воедино несколько малозначительных уязвимостей в критические пути атаки.

Скорость проведения операций также впечатляет: в сценариях с поддержкой ИИ время от первоначального доступа до выгрузки данных может сокращаться до 25 минут. Это ставит защитников в заведомо проигрышное положение, так как традиционные системы реагирования часто не успевают даже зафиксировать аномалию до того, как данные покинут периметр.

Стремительный рост автономности ИИ в кибербезопасности впечатляет, но за фасадом «всемогущества» скрывается стратегическая ловушка: мы доверяем моделям поиск уязвимостей, которые они сами же и создали в процессе генерации кода. Пока Mythos щелкает задачи пентеста, мы игнорируем галлюцинации в логике защиты и отсутствие прозрачности в сгенерированных патчах. Это не триумф безопасности, а перекладывание ответственности на черный ящик, который однажды может просто «забыть» закрыть дверь.

Растущая поверхность атаки

Технологический нюанс заключается в том, что по мере распространения локальных ИИ-агентов каждое рабочее место сотрудника превращается в потенциальный сервер с неконтролируемым кодом. Организации часто не имеют ни малейшего представления о том, какие скрипты генерируют и запускают их подчиненные с помощью нейросетей, что создает гигантскую и невидимую поверхность атаки.

Хотя Claude Mythos и подобные ей модели могут использоваться во благо — например, Mozilla с их помощью установила рекорд, исправив 423 уязвимости в Firefox за месяц — эксперты сокращают свои прогнозы относительно «окна безопасности». Если раньше считалось, что у защитников есть полгода до того, как злоумышленники освоят новые инструменты, то теперь этот срок кажется чрезмерно оптимистичным.

Независимые исследования британского Института безопасности ИИ подтверждают, что Mythos способен проводить сквозные атаки на корпоративные сети. И хотя пока это касается преимущественно слабо защищенных систем, прогресс в области автономности ИИ-операторов явно опережает наши способности выстраивать адекватные барьеры.

Оставить комментарий