Оглавление

По сообщению Databricks, компания разработала комплексную стратегию защиты от утечки данных для своих платформ в AWS, Azure и Google Cloud. Подход основан на трех фундаментальных требованиях безопасности и включает 19 практических контролей с приоритизацией внедрения.

Проблема утечки данных в современных облачных средах

Утечка данных остается одной из наиболее серьезных угроз для организаций, работающих с чувствительной информацией. Последствия включают не только репутационный ущерб, но и значительные штрафы по регуляторным требованиям, таким как GDPR. Сложность заключается в многообразии векторов атак — от внешних злоумышленников до ошибок сотрудников и инсайдерских угроз.

Три фундаментальных требования безопасности

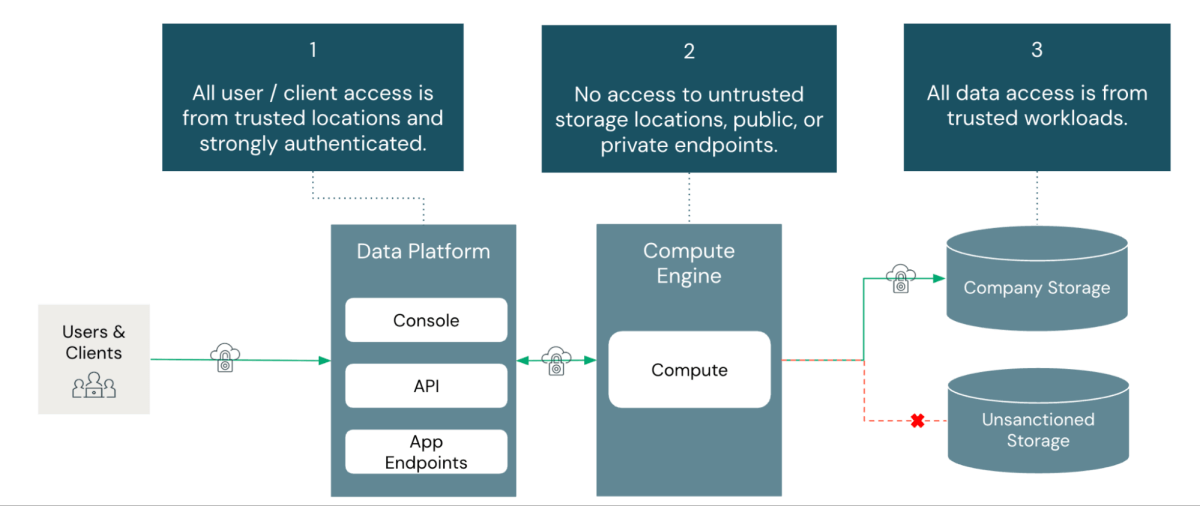

Предложенная Databricks система основана на трех ключевых принципах:

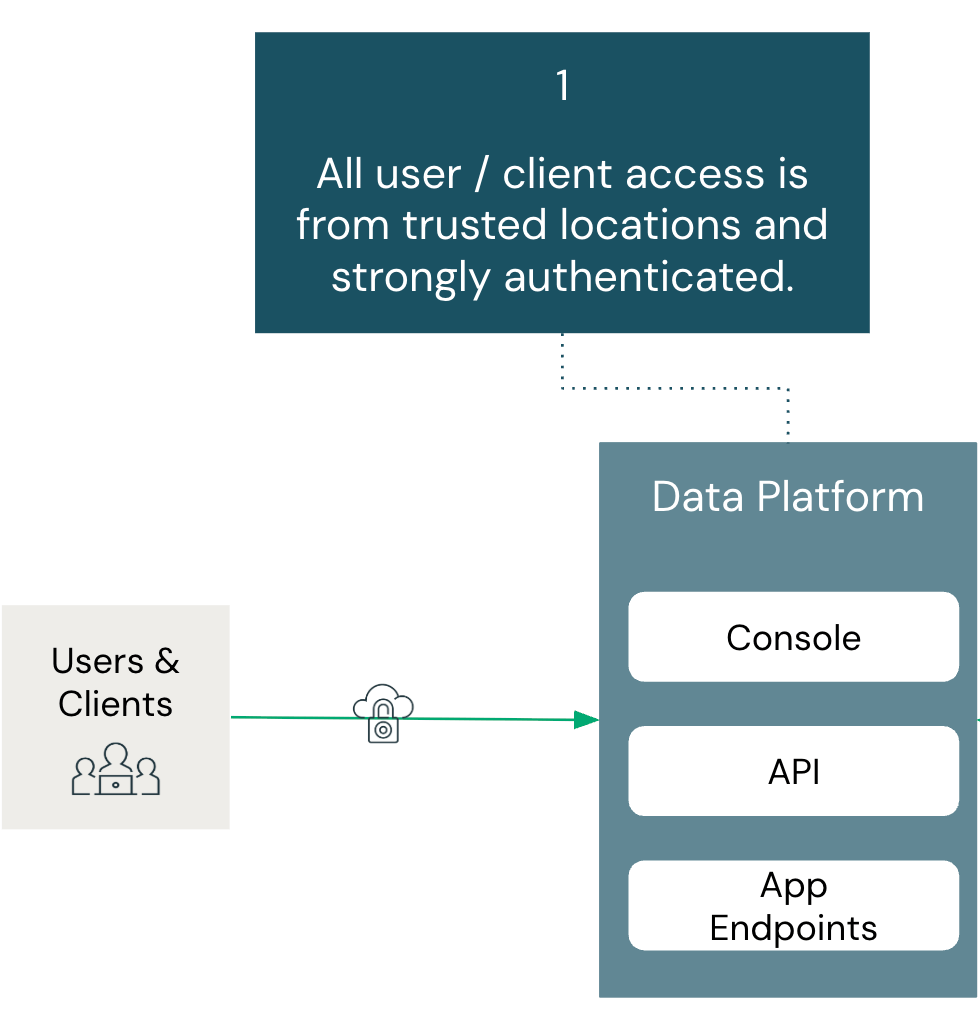

- Весь доступ происходит из доверенных мест с сильной аутентификацией — пользователи и клиенты должны подключаться только из одобренных сетей через проверенные системы идентификации

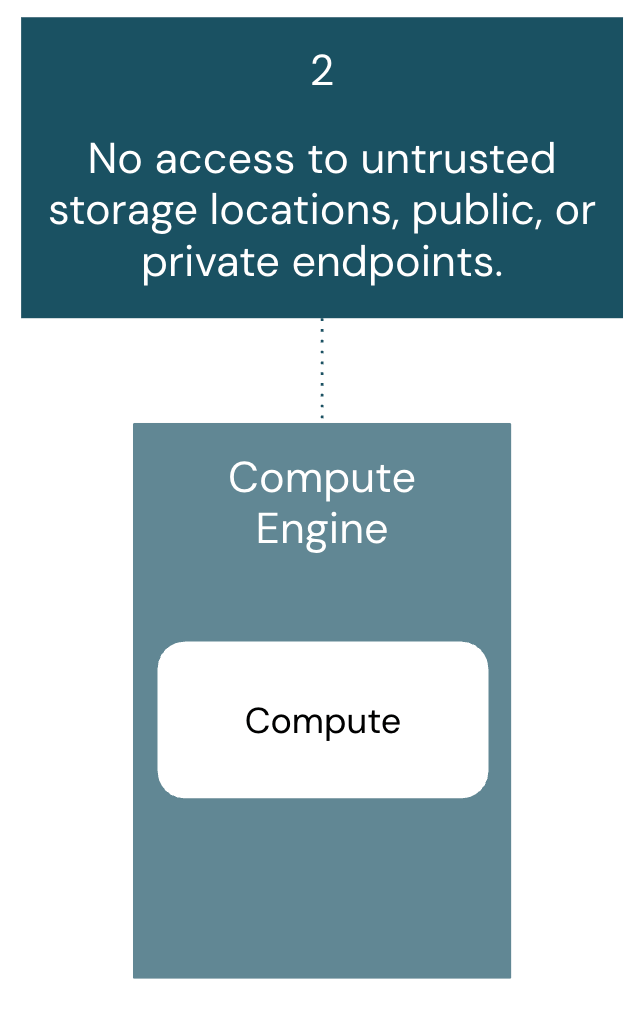

- Отсутствие доступа к недоверенным хранилищам и конечным точкам — вычислительные ресурсы могут обращаться только к административно одобренным хранилищам и сервисам

- Весь доступ к данным осуществляется из доверенных рабочих нагрузок — системы хранения должны принимать запросы только от одобренных вычислительных ресурсов

Важно понимать, что эти три требования работают как единая система — пробел в любом из них ослабляет всю архитектуру безопасности. Современные облачные среды требуют многоуровневого подхода, где традиционные файерволы уже недостаточны.

Практические контроли с приоритизацией

Databricks предлагает конкретные меры защиты, сгруппированные по приоритетам внедрения:

Высокий приоритет — обязательны для всех окружений

- Единый вход (Unified Login) с обязательной MFA

- Автоматическое управление учетными записями через SCIM

- Контроль доступа к аккаунтам по IP-адресам

- Сетевые контроли доступа к workspace

Средний и низкий приоритет — в зависимости от аппетита к риску

Включают дополнительные меры для классических и бессерверных вычислительных ресурсов, а также расширенные настройки Unity Catalog. Каждый контроль сопровождается детальной документацией для конкретных облачных платформ.

Техническая реализация и особенности

Для каждого архитектурного компонента (Identity Provider, Account Console, Workspace, Classic Compute, Serverless Compute, Unity Catalog) предусмотрены специфические контроли. Например, для классических вычислительных ресурсов рекомендуется реализация межсетевого экрана для фильтрации исходящего трафика только на одобренные домены.

Важно отметить, что перед внедрением контролей необходимо убедиться в соответствии уровня платформы требованиям конкретных функций.

Предложенный подход демонстрирует зрелость облачных платформ данных — от реактивных мер защиты к проактивной, архитектурно встроенной безопасности. Однако реализация всех 19 контролей потребует значительных ресурсов и компетенций от команд безопасности.

Оставить комментарий